10 Fakta Unik dan Menarik Tentang Perkembangan IT Security

Kali ini saya ingin membagikan info menarik terkait perkembangan IT Security. Dari hari ke hari perkembangan kejahatan cyber-security terus mengalami peningkatan yang cukup signifikan. Sehingga rasanya perlu untuk membagikan info terkait keamanan IT sehingga semua orang bisa aware apa aja boleh dilakukan (DO) dan apa saja yang penting untuk dihindari (DON’T).

Seringkali hal-hal kecil terkait keamanan IT tidak menjadi perhatian serius selama tidak atau (mungkin) belum berimbas pada suatu perusahaan, organisasi atau bahkan diri kita sendiri. Berikut ini 10 fakta unik dan menarik tentang perkembangan IT security yang coba saya rangkum sesederhana mungkin agar lebih mudah dipahami:

FACT #1 – Attacks thru Search Engine

Tahukah kalian kalau mesin pencari raksasa seperti G**gle atau B*ng memiliki apa yang biasa disebut “spiderman kecil” atau dikenal dengan crawls? Tugas utamanya adalah bergerilya di seluruh penjuru internet untuk masuk dan mencatat segala informasi yang terdapat di dalam suatu website. Itulah yang membuat search engine yang mereka miliki data atau informasi yang begitu lengkap atau bisa dibilang sebagai database terbesar yang pernah ada. Tujuannya adalah mempermudah kita sebagai pengguna untuk dapat mencari suatu keyword dan menemukan website yang tepat diantara jutaan atau bahkan milyaran website yang ada di internet. Namun tujuan mulia untuk membantu kita mendapatkan segala informasi dengan sangat mudah itulah yang justru dapat disalah artikan untuk tujuan lain yang berbahaya. Dengan sedikit tambahan query operator tertentu kita dapat dengan mudah menemukan celah suatu website. (saya tidak kasih contoh yaa karena takut dimanfaatkan untuk hal yang tidak benar)

FACTS #2 – Trusted Services / Ports Attacks

Jika kalian familiar dengan penggunaan ports/services pada gambar diatas karena tentu itu merupakan trusted/common ports. Karena sudah common tentu sebagian besar admin sistem akan mengizinkan masuk ports tersebut tanpa mencurigai traffic apa saja yang hilir mudik di dalam jaringan (jika tidak ada perangkat yang bisa melakukan investigasi lebih lanjut). Artinya ketika ada ancaman/kejahatan cyber yang menggunakan services/ports tersebut sudah tentu peluangnya akan lebih besar untuk berhasil bukan?

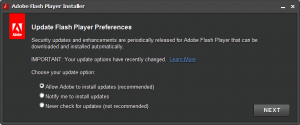

FACTS #3 – Ignored Security Patches

Sudah seringkah kita melihat notifikasi update flash player seperti diatas? Jika iya, namun selalu memilih pilihan ketiga alias “Never check for updates” karena dianggap notifikasi ini mengganggu, maka kita baru saja memberikan jalan masuk kedalam notebook/PC yang sedang digunakan. Ya, celah keamanan ini adalah salah satu yang paling sering digunakan oleh pihak tertentu untuk mencuri data atau sekedar menaruh backdoor dalam perkembangan IT Security di zaman modern ini. Karena penggunaan flash sangat umum dan marak dalam beberapa tahun terakhir meski setelah munculnya bahasa pemograman HTML5 maka meng-install flash player menjadi hal yang tidak wajib lagi untuk dilakukan. Namun tetap saja bagi yang sudah terbiasa menggunakannya, biasanya tidak akan melakukan langsung melakukan uninstall. So, bagi yang masih ada dan menggunakannya jangan lupa untuk melakukan update segera ke versi terakhirnya ya.

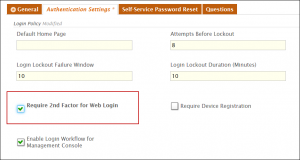

FACTS #4 – Standard Policy Attacks

Seringkali kita sangat concern untuk memikirkan hal-hal yang besar dan rumit dalam penerapan suatu aturan/policy baik itu di perusahaan atau bahkan rumah sendiri. Namun nyatanya tidak sedikit pihak yang justru melupakan aturan dasar dalam menjaga keamanan suatu sistem. Misalnya saja kita lupa untuk menerapkan batas percobaan login dalam satu periode waktu. Artinya pihak yang tidak bertanggung jawab bisa melakukan metode brute force untuk mencoba berbagai kemungkinan kombinasi user account dan password dengan cara yang relatif mudah dan cepat. Jika kalian ingin melindungi website pribadi/blog ada beberapa plugins yang bisa digunakan untuk dapat mencegah terjadinya brute force.

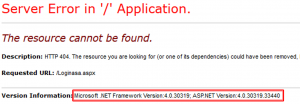

FACTS #5 – Wrong Error Notifications

Gambar diatas adalah contoh nyata dalam kesalahan pengamanan suatu sistem/website. Bagaimana mungkin dengan penambahan satu karakter saja pada suatu sistem atau website justru akan menghasilkan error dan menampilkan informasi sensitif yang semestinya tidak bisa didapatkan dengan mudah begitu saja. Jika informasi itu didapatkan oleh pihak yang tidak bertanggung jawab tentu akan sangat berbahaya karena kita mempemudah kerja mereka dengan mencari tahu kelemahan dari sistem yang kita gunakan dengan teknik/tools yang sekarang sudah sangat banyak dibagikan bahkan secara GRATIS! Ada loh salah satu website (tidak akan saya sebutkan ya) yang berisi script dan juga cara-cara untuk mengeksploitasi suatu aplikasi atau platform atau plugins tertentu.

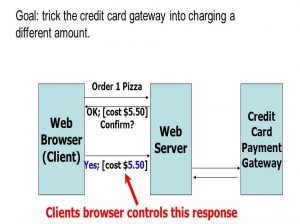

FACTS #6 – Business Logic Error

Hal unik dari perkembangan IT Security selanjutnya ini seringkali terjadi pada E-commerce baru yang mungkin tidak memiliki security quality check mumpuni. Beberapa situs jual beli baru yang pernah saya cek pernah kecolongan karena kesalahan yang sebetulnya sederhana namun cukup fatal ini. Penjelasan gambar diatas adalah ketika dimana seorang customer mencoba untuk mengubah total harga yang akan dibayarkan dengan menggunakan kartu kredit. Hal ini bisa saja terjadi karena pengaturan harga pada situs memang ada di sisi web browser si customer dan celakanya situs tersebut tidak melakukan validasi ulang sebelum meneruskannya ke pihak Payment Gateway. Namun dengan bermunculannya E-commerce saat ini dan mereka tentu memiliki modal yang cukup besar biasanya hal ini sudah bisa diantisipasi. Semoga saja!

FACTS #7 – Password Cracks Speed

Tahukah kalian berapa kecepatan suatu tools hacking dalam memecahkan password dengan 8 karakter dan sudah terkandung kombinasi huruf besar kecil, angka dan karakter spesial? Yup, dahulu melakukan hal itu membutuhkan waktu yang amat sangat lama mungkin bisa berbulan-bulan atau bahkan sampai tahunan dengan metode brute force. Namun zaman sekarang hal itu hanya membutuhkan waktu KURANG DARI 6 JAM! Kok bisa? Ya itu karena ada suatu alat yang bisa bekerja lebih cepat dari processor yaitu GPU (Graphical Processing Unit) yang biasa digunakan sebagai media grafis dalam urusan bermain game atau sekedar editor design pakai Photoshop. Namun sekarang jasa sewa GPU bahkan sudah tersedia di Amazon dengan 40K CORES. Harganya? Cukup terjangkau untuk pihak yang memang punya niatan untuk memecahkan password orang-orang penting di instansi tertentu seperti Perbankan atau Asuransi.

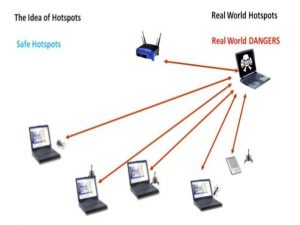

FACTS #8 – Public WiFi Dangers

Apakah kalian seringkali memanfaatkan koneksi internet gratis di area umum semisal kafe, restoran atau mungkin juga bandara? Terlebih untuk mengakses konten penting yang memasukkan username dan password seperti internet banking, VPN, atau yang lainnya. Mungkin mulai detik ini kalian dapat berpikir ulang untuk melakukannya. Koneksi jenis ini sangat mudah dimanfaatkan oleh pihak yang memang punya niatan jahat untuk mendapatkan informasi penting seperti yang saya sebutkan diatas. Pada dasarnya, prinsip kerja yang digunakan adalah memalsukan jaringan “GRATIS” yang sesungguhnya dengan jaringan palsu yang sama persis penamaannya sehingga si pelaku berperan sebagai perantara antara koneksi gadget/notebook kalian dengan jaringan sesungguhnya. Semua aktivitas internet yang kalian lakukan akan dicatat dan dilihat oleh perantara tadi sehingga informasi website yang kalian tuju serta username dan password yang dimasukkan akan dapat digunakan setelahnya.

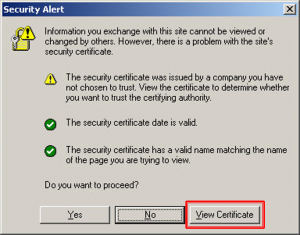

FACTS #9 – Wrong Security Alert Treatment

Jika kalian takut mengalami Facts #8, sebetulnya gadget/notebook kalian pada saat terkoneksi dengan jaringan palsu akan mencoba memberikan semacam peringatan kepada kalian bahwa alamat website yang kalian tuju tidak memiliki sertifikat yang seharusnya. Umumnya, situs banking memiliki protokol alamat http(s) yang artinya terdapat sertifikat untuk website tersebut yang dapat di validasi dan tentu tidak akan memunculkan peringatan seperti diatas. So, jika kalian menemukan peringatan seeprti diatas ketika terkoneksi dengan jaringan gratis, maka sebaiknya langsung di putuskan saja dan lebih baik pakai tethering dari smartphone atau internet pribadi kalian saja.

CATATAN: peringatan ini tidak akan muncul jika website menggunakan protokol http ya

FACTS #10 – TOP Security Attacks

Pada fakta unik dan menarik terakhir, saya coba tampilkan hasil survey yang dilakukan oleh salah satu lembaga keamanan IT yang cukup terpercaya. Dari data diatas tipe serangan yang terjadi di seluruh dunia selama 3 tahun berselang (2010 – 2013) ternyata 5 peringkat teratas tidak mengalami perubahan. Itu artinya dalam kurun waktu saja tersebut celah keamanan yang coba di eksploitasi tergolong dalam keamanan standard yang lagi-lagi (mungkin) suka dilupakan banyak seorang admin IT Security.

Sekian artikel mengenai fakta-fakta unik dan menarik perkembangan IT Security. Bagaimana? Apakah kalian mulai parno atau was-was dalam memanfaatkan teknologi IT? Sebaiknya kalian tidak perlu takut karena apabila kita menggunakannya dengan bijak dan selalu berhati-hati maka cyber-security masih sangat mungkin untuk kita hindari.

One Comment

Pingback: